¿Cómo sacaron los atacantes 42 millones de dólares de @GMX_IO?

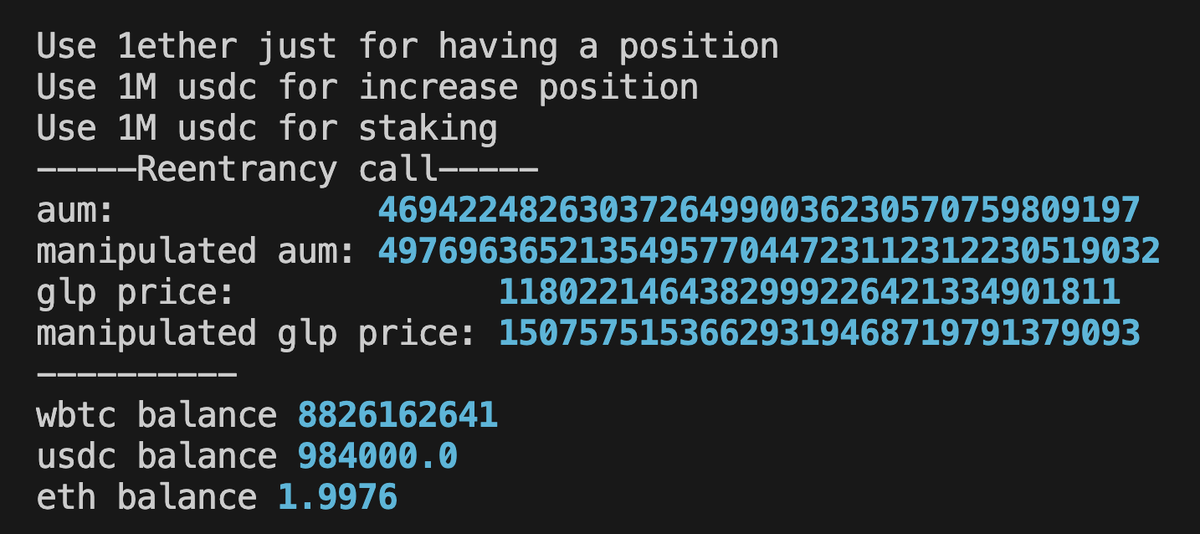

A través de la reentrada entre contratos que eludió todos los controles de seguridad.

Reproducimos el ataque usando @WakeFramework.

Vamos a desglosarlo ↓

2/ Cada contrato de GMX tenía protectores de reentrada. El ataque tuvo éxito de todos modos. ¿Cómo?

El exploit ocurrió DESPUÉS de que la guardia de un contrato ya había salido, creando una ventana para manipular los precios de los tokens GLP.

3/ El ataque explotó datos fragmentados responsabilidad:

• Vault maneja posiciones, ShortsTracker rastrea precios

• El atacante vuelve a entrar después de que se restablezca la guardia de reentrada

• La actualización de ShortsTracker pasa por alto → infla el precio de GLP

• Drena el valor a precios manipulados

4/ Lea el análisis detallado y reproduzca el escenario. Recorrido completo y entorno bifurcado disponible.

Comprender estos ataques es el primer paso para prevenirlos en su proyecto.

6.35 K

24

El contenido al que estás accediendo se ofrece por terceros. A menos que se indique lo contrario, OKX no es autor de la información y no reclama ningún derecho de autor sobre los materiales. El contenido solo se proporciona con fines informativos y no representa las opiniones de OKX. No pretende ser un respaldo de ningún tipo y no debe ser considerado como un consejo de inversión o una solicitud para comprar o vender activos digitales. En la medida en que la IA generativa se utiliza para proporcionar resúmenes u otra información, dicho contenido generado por IA puede ser inexacto o incoherente. Lee el artículo enlazado para más detalles e información. OKX no es responsable del contenido alojado en sitios de terceros. Los holdings de activos digitales, incluidos stablecoins y NFT, suponen un alto nivel de riesgo y pueden fluctuar mucho. Debes considerar cuidadosamente si el trading o holding de activos digitales es adecuado para ti según tu situación financiera.