لماذا لا تزال عمليات الاحتيال المشفرة موجودة ، صعود وسقوط المحتال سهيل أرورا

نمت عمليات الاحتيال المشفرة على نطاق واسع على مر السنين بسبب احتمال تحقيق عوائد عالية في الرموز المميزة التي تم إطلاقها حديثا. يفتقر العديد من المستثمرين في مجال التشفير إلى المعرفة التقنية للتحقق من المشاريع.

أسقط متداول السوق والمحلل Crypto Jargon on X كل شيء حول كيفية قيام رجل الأعمال الهندي Sahil Arora بتنظيم عمليات احتيال تشفير رفيعة المستوى.

شارك Crypto Jargon التفاصيل في سلسلة من منشورات X ، والتي أطلق عليها عنوان "صعود وسقوط Sahil Arora".

كيف خدع سهيل أرورا مستخدمي العملات المشفرة بأكثر من 30 مليون دولار

وفقا ل Crypto Jargon، خدع Arora مستخدمي العملات المشفرة بأكثر من 30 مليون دولار بأكثر من 200 رمز مزيف.

ابتكر أرورا أسلوب حياة لامع على وسائل التواصل الاجتماعي ، حيث جمع أكثر من 1.2 مليون متابع على Instagram. سرعان ما أعطته شعبيته على وسائل التواصل الاجتماعي شرعية يساء فهمها كخبير تشفير.

غالبا ما كان يشارك الصور مع مشاهير مثل Caitlyn Jenner و SwaeLee و Divine و Khabib والعديد من الآخرين. حتى أن أرورا حصل على بعض منهم للترويج لعملية الاحتيال الخاصة به.

انضم أرورا إلى مجال التشفير في سن مبكرة من 17 عاما في عام 2017 من خلال تأسيس مجموعة Vuzelaa في الهند.

لقد خطط لإطلاق أجهزة الصراف الآلي للبيتكوين في جميع أنحاء العالم في وقت بالكاد يستخدم فيه أي شخص في الهند العملات المشفرة. بعد فترة وجيزة ، انتقل أرورا إلى دبي لمطاردة أحلامه في عالم العملات المشفرة.

ومع ذلك ، فقد دخل في عملية احتيال تشفير بعد فشل مقترحاته. لقد جمع الملايين من خلال صفقات مشكوك فيها خلف الكواليس ، وجذب المستثمرين الذين استمروا في القدوم حتى انهار كل شيء.

تتضمن مغامرات أرورا الأكثر شهرة مخططات الضخ والتفريغ باستخدام الرموز المميزة المعتمدة من المشاهير. استخدم موافقات المشاهير لرفع قيمة الرموز بشكل مصطنع.

سرعان ما هرع المعجبون لشراء رمز مميز بمجرد أن قام أحد المشاهير بتغريد عنوان العقد. يؤدي هذا إلى ارتفاع السعر ، وسيقوم أرورا بعد ذلك "بتفريغ" ممتلكاته ، والبيع بأسعار الذروة.

نتيجة لذلك ، تنخفض قيمة الرمز المميز ، تاركة المستثمرين بأصول لا قيمة لها تقريبا.

بعض عمليات الاحتيال البارزة للعملات المشفرة بواسطة Arora

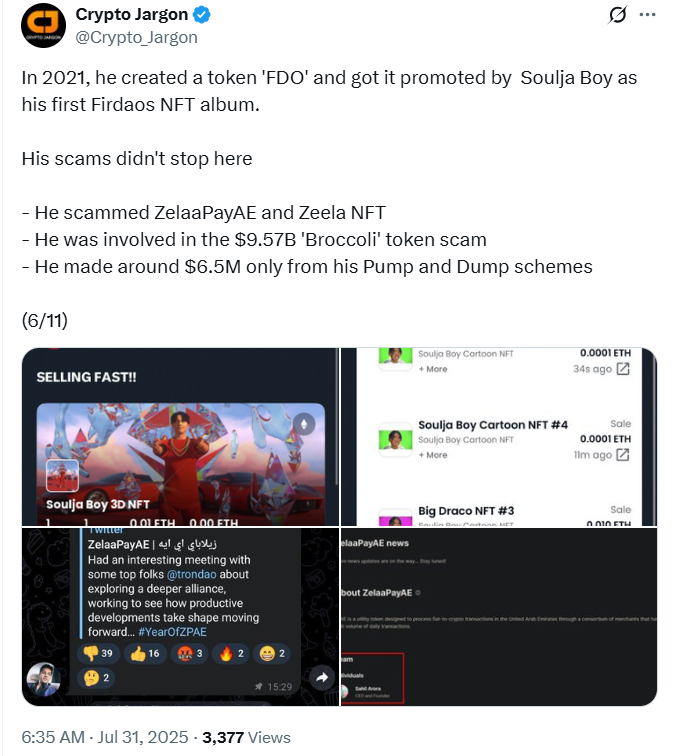

في عام 2021 ، أنشأ رمزا مميزا "FDO" وجعل Soulja Boy يروج له كأول ألبوم له في Firdaos NFT.

كما احتال ZelaaPayAE و Zeela NFT وكان جزءا من عملية الاحتيال الرمزية "Broccoli" بقيمة 9.57 مليار دولار. حقق أرورا حوالي 6.5 مليون دولار من مخططات المضخة والتفريغ فقط.

كما تعاون مع كايتلين جينر لإطلاق رموز JENNER. في غضون يوم واحد من الإطلاق ، ارتفع الرمز المميز من 0.01639 دولار إلى 0.03021 دولار.

ومع ذلك ، سرعان ما فشل الرمز المميز ، وذكرت NBC أن أرورا كان يزيف الإثارة ويبيع عملاته المعدنية.

في بعض الحالات ، ضلل أرورا المشاهير بشأن طبيعة الرموز المميزة. ادعى الكثيرون أنهم لم يكونوا على دراية بالمخطط الكامل.

أصبحت كل عملية احتيال أكثر خطورة ، وفي عام 2023 ، انهار كل شيء. كشف تحقيق عن 30 مليون دولار من عمليات الاحتيال. بينما لم يتبق للضحايا أي شيء ، أنفق أرورا الأموال على السيارات الفاخرة والحياة الراقية.

ضرب رد الفعل العنيف بشدة في أبريل 2025. اعتذر أرورا للمشاهير الذين خدعهم ووعد بتصحيح الأمور.

في 27 يوليو 2025 ، ظهرت تقارير متعددة تفيد بأن الشرطة ألقت القبض على أرورا في دبي وأخذت منه أكثر من 20 مليون دولار.

ومع ذلك ، فقد شارك مقطع فيديو على X لرفض تقارير اعتقاله.

لماذا لا تزال عمليات الاحتيال المشفرة موجودة

يستفيد المحتالون من جهل المتداولين ، كما هو موضح في مخططات Arora ، حيث اشترى المستثمرون الرموز المميزة دون فهم آلياتهم.

بالإضافة إلى ذلك ، يمكن لأخطاء العقود الذكية أو هجمات التصيد الاحتيالي أو مواقع الويب المزيفة أن تخدع مستخدمي التشفير. لا تزال كوريا الشمالية أكبر اسم في اللعبة.

في عام 2024 ، سرق المتسللون الكوريون الشماليون 1.34 مليار دولار ، أي حوالي 61٪ من جميع العملات المشفرة المسروقة.

لتجنب الوقوع في عمليات الاحتيال المشفرة ، يجب على المستخدمين إجراء العناية الواجبة بشأن أي مخططات أو أصول تم إصدارها حديثا ينوون الاستثمار فيها.

مع انتشار عمليات الاحتيال المشفرة ، اتخذت بعض شركات blockchain تدابير وقائية وتعافي لحماية مستخدميها.

على سبيل المثال ، تعاونت Coinbase مؤخرا مع الخدمة السرية للاستيلاء على 225 مليون دولار من أموال USDT.

وبالمثل ، ساعد مصدر عملة USDT المستقرة ، Tether ، مكتب التحقيقات الفيدرالي في استرداد 40,300 دولار من عملية احتيال تشفير تنصيب ترامب.

ظهر المنشور لماذا لا تزال عمليات الاحتيال المشفرة موجودة ، صعود وسقوط المحتال Sahil Arora لأول مرة على The Coin Republic.