兄弟们,蜂兄有先见之名吧?

之前不止一次说过了,蜂兄有避坑属性。

平时经常用gmgn看信息,但从来没授权过。

至于推特小标,不止一个机构联系过蜂兄。一方面,蜂兄是第三方独立分析师,另一方面,挂哪个、不挂哪个也不适合,干脆就都不挂了。

为什么没敢授权gmgn呢?因为gmgn没有代码审计。

代码审计不代表就安全,但起码,一个项目愿意花钱去找一个正规机构进行审计,是有长期经营下去的计划。(何况,有项目审计过还rug的)

之前这篇文章整理了一些较新的DEX的审计报告。其中,特意写到gmgn没有代码审计。

当然,gmgn有漏洞赏金,至今一共支付了3000刀。

虽然说这种集思议广议的形式,也可以发现很多风险。但是没有代码审计的项目,确实有点让人不太放心。

审计与否,几次审计,审计机构,这些可以除了可以透露出项目的安全信息,还可以揭示项目的级别。优秀的项目合作的都是知名的审计机构,甚至会寻求不止一家审计机构的代码审计。

据说gmgn推广给KOL的奖励非常可观(不知道总共有没有超过这漏洞赏金的3000刀)。那么,为什么又不愿意付费找专业团队进行代码审计呢?

所以蜂兄使用gmgn,但没有授权过。

顺便说一下,这篇文章发表的时候有点着急,当时没找到UniversalX的代码审计机构,后来在Github上找到了,由慢雾审计的代码审计报告,顺便补充一下。

SUI生态DEX #Cetus 受攻击,代码安全审计真的足够吗?

此次Cetus受攻击的原因及影响暂时还不清楚,我们可以先看一下Cetus的代码安全审计情况。

外行咱们看不懂具体的技术,但是这个审计摘要是能看懂的。

➤Certik的审计

来看,Certik对Cetus的代码安全审计,只发现2个轻度危险、且已解决。还有9个信息性风险,6个已解决。

Certik给出的综合评分是83.06,代码审计评分是96分。

➤Cetus的其他审计报告(SUI链)

在Cetus的Github上共列出了5份代码审计报告,其中不包括Certik的审计。估计项目方也知道,Certik的审计就是个形式,所以没把这份报告放进来。

Cetus同时支持Aptos和SUI链,这5份审计报告分别来自MoveBit、OtterSec和Zellic。其中MoveBit、OtterSec分别对Cetus在Aptos和SUI链上的代码进行审计,Zellic审计的应该也是SUI链上的代码。

因为此次被攻击的是SUI链上的Cetus,因此下面只看Cetus在SUI链的审计报告。

❚ 来自MoveBit的审计报告

报告上传Github时间:2023-04-28

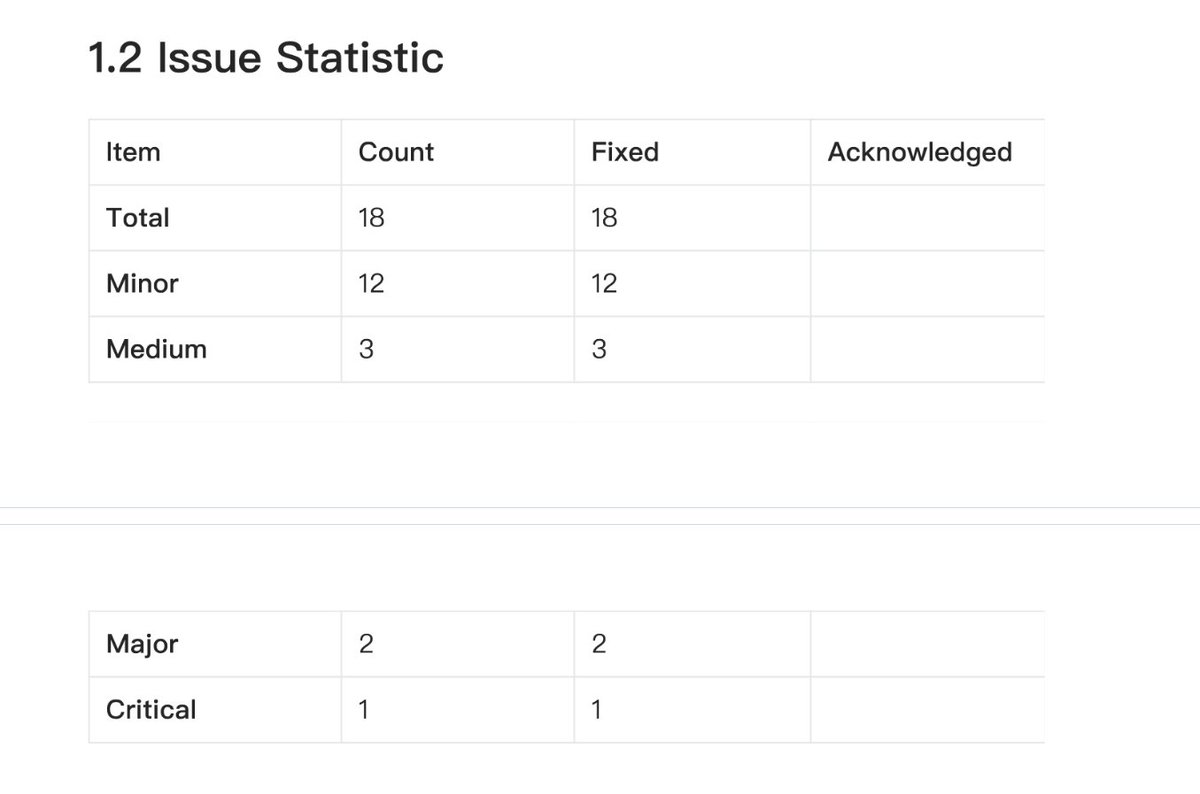

我们如果看不懂具体的审计内容,可以找到这样的表格,看看报告中列出的各个级别的风险问题的数量,和解决情况。

MoveBi对Cetust的审计报告,共发现18个风险问题,包括1个致命风险问题、2个主要风险问题、3个中度风险问题、12个轻度风险问题,全部已解决。

比Certik发现的问题要多,并且Cetus已经全部解决了这些问题。

❚ 来自OtterSec的审计报告

报告上传Github时间:2023-05-12

OtterSec对Cetus的审计报告共发现1个高风险问题、1个中度风险问题和7个信息性风险,因为报告的表格中没有直接显示风险问题解决情况,就不截图了。

其中,高风险问题和中度风险问题都已经解决。信息性风险问题,解决了2个,有2个提交了修复补丁,还有3个。大致研究了一下,这3个分别是:

•Sui与Aptos版本代码不一致问题,可能影响流动池的价格计算准确性。

•缺少暂停状态验证,在Swap时没有验证流动性池是否处于暂停状态。如果池子被暂停可能仍然可以交易。

•将u256类型转换为u64类型,如果值超过MAX_U64会导致溢出,在大额交易时,可能导致计算出错。

现在不确定被攻击是否和以上问题相关。

❚ 来自Zellic的审计报告

报告上传Github时间:2025年4月

Zellic对Cetus的审计报告共发现3个信息性风险、都未修复:

• 一个函数授权问题,允许任何人调用向任何合伙伴账户里存入费用。这好像没啥风险,是存钱、又不是取钱。所以Cetus暂时也没去修复。

• 存在一个已弃用代仍然被引用的函数,代码冗余,貌似没啥风险,只不过代码规范性不太够。

• NFT显示数据中的一个UI呈现问题,本来可以用字符型,但Cetus用了Move语言中比较复杂的TypeName数据类型。这不算啥问题,而且可能未来Cetus会给NFT开发其他功能。

总体上来说,Zellic发现了3个臭氧层子问题,基本上没啥风险,属于代码规范性方面的。

我们要记住这三家审计机构:MoveBit、OtterSec、Zellic。因为现在市场上的审计机构多数是擅长EVM审计,这三家审计机构属于Move语言代码审计机构。

➤审计与安全级别(以新DEX为例)

首先,没有代码审计过的项目,是有一定Rug风险的。毕竟他连这个审计的钱都不愿意出,很难让人相信有长期经营的愿望。

其次,Certik审计,其实是一种"人情式审计"。为什么说是"人情式审计"呢,Certik与coinmarketcap有非常紧密的合作。在coinmarketcap的项目页面上有一个审计图标,点击会进入Certik的导航平台skynet。

coinmarketcap作为币安旗下的平台,间接的使Certik与币安建立了合作关系。事实上币安和Certik的关系一向不错,因此想上币安的项目大部分会寻求Certik的审计。

所以一个项目如果寻求Certik的审计,大概率想上币安。

但是,历史证明,仅由Certik审计的项目被攻击的概率不低,例如DEXX。甚至有的项目已经FUG了,例如ZKasino。

当然,Certik也有其他的一些安全性帮助,不仅有代码审计,Certik对网站、DNS等会进行扫描,有一些代码审计以外的安全信息。

第三,不少项目会寻求1家~多家其他的优质审计主体进行代码安全审计。

第四,除了专业代码审计,某些项目还会开展漏洞赏金计划和审计竞争,集思广议、排除漏洞。

因为本次受攻击的是DEX产品,所以以一些较新的DEX为例:

---------------------------

✦✦✦GMX V2,由abdk、certora、dedaub、guardian、sherlock共5家公司进行代码审计,并推出了单项最高500万美元漏洞赏金计划。

✦✦✦DeGate,由Secbit、Least Authority、Trail of Bits共35家公司进行代码审计,并推出了单项最高111万美元漏洞赏金计划。

✦✦✦DYDX V4由Informal Systems进行代码安全审计,并推出了单项最高500万美元漏洞赏金计划。

✦✦✦hyperliquid由hyperliquid进行代码安全审计,并推出了单项最高100万美元漏洞赏金计划。

✦✦UniversalX由是Certik和另一家专家审计机构审计(官方暂时下架了审计报告)

✦GMGN比较特殊,没有找到代码审计报告,只有有单项最高1万美元的漏洞赏金计划。

➤写在最后

经过回顾这些DEX的代码安全审计情况,我们可以发现,即使像Cetus这样由3家审计机构共同审计的DEX也仍然会受到攻击。多主体审计,配合漏洞赏计划或审计竞赛,安全性相对有保障。

但是,对于一些新的Defi协议而言,代码审计中尚有问题没有修复,这就是为什么蜂兄格外关注新的Defi协议的代码审计情况。

顺便重申一下,俺是一个科技博主。

希望狼仔的号可以申诉回来,以及不要再有人被封号了,希望大家的账号都安好。我只是分享一下我避坑的逻辑。

62

8.66万

本页面内容由第三方提供。除非另有说明,欧易不是所引用文章的作者,也不对此类材料主张任何版权。该内容仅供参考,并不代表欧易观点,不作为任何形式的认可,也不应被视为投资建议或购买或出售数字资产的招揽。在使用生成式人工智能提供摘要或其他信息的情况下,此类人工智能生成的内容可能不准确或不一致。请阅读链接文章,了解更多详情和信息。欧易不对第三方网站上的内容负责。包含稳定币、NFTs 等在内的数字资产涉及较高程度的风险,其价值可能会产生较大波动。请根据自身财务状况,仔细考虑交易或持有数字资产是否适合您。